روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ راهکارهای مدرن ضدفیشینگ و ضداسپم به طو فزایندهای از انواع مختلفی از فناوری یادگیری ماشین[1] استفاده میکنند. استفاده از شبکههای عصبی برای تحلیل متن باعث میشود به سختی فریب بخورند؛ بنابران مهاجمین هم به ترفندی ساده اما مؤثر روی آوردهاند: قرار دادن متنی در تصویر. در ادامه با ما همراه شوید تا ضمن بررسی این متود، راهکار امنیتی را نیز خدمتتان ارائه دهیم.

مهاجمین سپس با استفاده از کدگذاری Base64 encoding (معمولاً تصاویری در پیامهای ایمیل روی وبسایتی خارجی میزبانی میشوند و کلاینتهای میل تصاویر داخل ایمیلها را را خارج از شرکت لود نمیکنند) تصویر را در بدنه پیامی جاگذاری میکنند. بیشتر این ایمیلها هم دنبال اطلاعات محرمانه مایکروسافت آفیس 365 کاربران هستند.

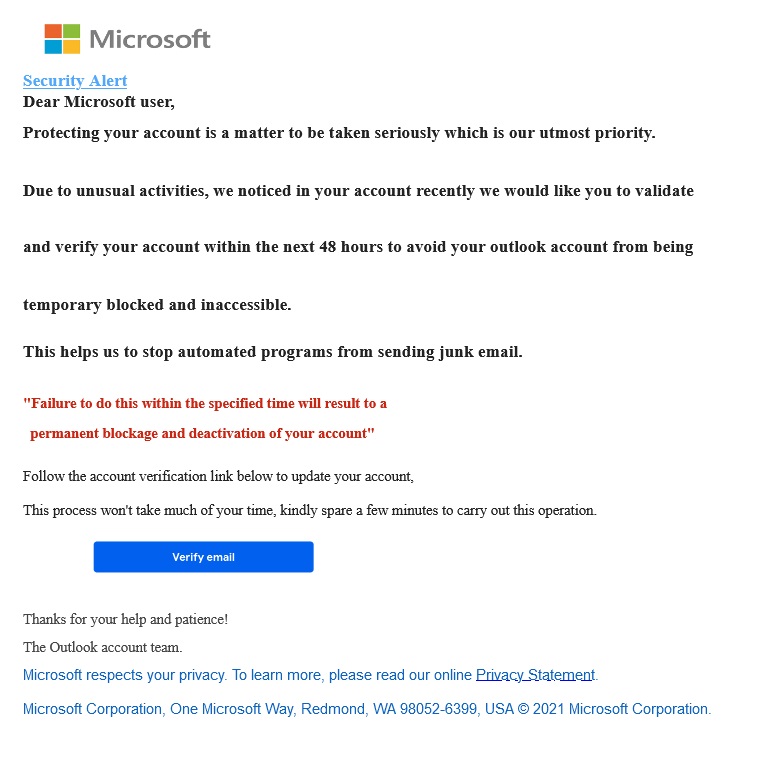

نامه فیشینگ

این نامه در اصل عکسی است روی پسزمینهای سفید (پس آن را رابط پیشفرض Outlook ترکیب کردهاند). در زیر نمونه معمولی مشاهده میکنید از این جنس نامه فیشینگ:

مثل همیشه، باید در نظر گرفت آیا هر المان پیام مناسب، نرمال و معقول است یا خیر. یکی از ابعاد که نامه را موجه میکند فرمت آن است. هیچ توجیه قانونی برای تصویری بودن این نامه (یا هر نامه دیگری) وجود ندارد. به طور خاص نامههایی که خودکار تولید میشوند –مانند اعتبارسنجیهای اکانت- همه از متن به جای تصویر استفاده میکنند. چک کردن اینکه آیا نامه به متن است یا تصویر دشوار نیست: موس را روی هایپرلینک یا دکمه گردانده و ببینید آیا نشانگر موس تغییر میکند یا نه- اگر متن ساده باشد نشانگر تغییر میکند. با این حال در خصوص این مور کلیک کردن روی هر جای عکس هایپرلینکی را باز خواهد کرد زیرا یوآرالِ هدف به تصویر وصل شده پس در اصل کل عکس یک دکمه/هایپرلینک به حساب میآید. اگر هم شک و تردیدی وجود دارد سعی کنید بخشی از متن را هایلایت کنید و یا پنجره سرویس گیرنده نامه خود را ریسایز کنید. اگر عکس باشد نخواهید توانست هیچ لغتی را در آن هایلایت کنید و ریسایز کردن پنجره هم باعث نخواهد شد طول خطوط متن تغییر یابد. سبک کلی نامه مشخص است اعتباری ندارد- فونتهای مختلف و فاصله بین حروف، استفاده غلط از علائم نگارشی و زبان عجیب همه اینها نشانههایی هستند از اسکم. البته که بیشتر افراد ازشان خطا سر میزند؛ اما قالبهای مایکروسافت هرگز چنین خطاهایی ندارند. اگر در هر نامهای این میزان اشتباه فاحش مشاهده کردید بدانید که به احتمال زیاد با فیشینگ طرف هستید.

یک چیز دیگر:

این ادعا که اکانت باید ظرف 48 ساعت اعتبارسنجی شود هم پرچمی است قرمز. اسکمرها اغلب سعی دارند کاربران را دچار حالتی از اضطرار و شتابزدگی بکنند.

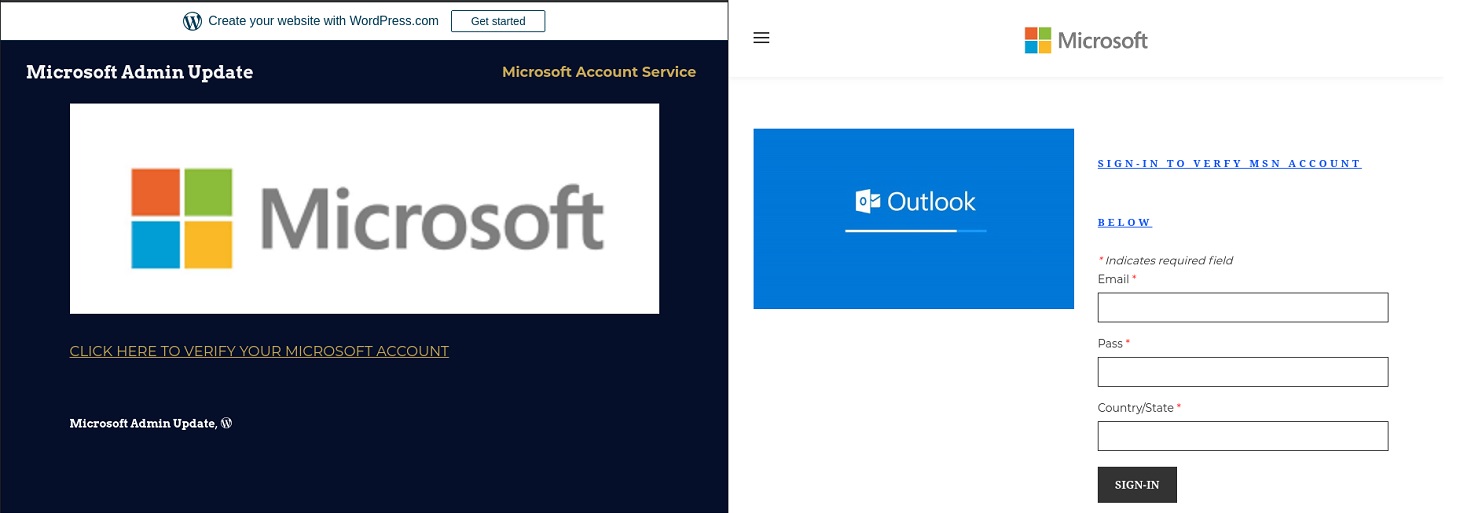

سایت فیشینگ

از نامه که بگذریم میرسیم به سایتی که آن نامه بدان اشاره داشته؛ سایت هم ظاهری متقاعدکننده ندارد. سایت قانونی که به مایکروسافت تعلق داشته باشد روی دامنه مایکروسافت میزبانی میشود اما بنر Create your website with WordPress.com واضحاً میگوید این سایت روی پلتفرم میزبان رایگان وردپرس ساخته شده است.

به طور کلی، ظاهر وبسایت اگر هم شبیه به نسخه قانونیاش باشد برمیگردد به 25 سال پیش. در ادامه صفحه مدرن ثبتنام خدمات مایکروسافت را برای مقایسه ارائه دادهایم:

https://login.microsoftonline.com/

راهکارهای امنیتی

یک راهکار مطمئن پیشگیرانه بر اساس چندین عامل نامههای فیشینگ را شناسایی میکند، نه بر اساس صرفِ تحلیل متن. بنابراین توصیه میکنیم از مکانیزمهای مدرن محافظت میل مانند Kaspersky Security for Microsoft Office 365 استفاده کنید. هر ایستگاه کار و دستگاهی که به اینترنت متصل میشود به یک لایه امنیتی مضاعف نیاز دارد تا بتواند در برابر فیشینگ و سایر حملات دیوار دفاعی بیشتری داشته باشد. در نهایت فراموش نکنید که حتماً کارمندان خود را در خصوص هشیاری امنیت سایبری آموزش دهید. هرقدر افراد بهتر روشهای جدید مجرمان سایبری را برای حمله بشناسند کمتر قربانی اسکمها خواهند شد.

[1] machine-learning

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.