روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ نشتی دادههای اخیراً به طور هشداردهندهای رایج شدند. مجرمان سایبری از هر نوع ترفندی برای دسترسی به پایگاههای اطلاعات و سوابق ذخیرهشده در آن استفاده میکنند. منطقیترین راه برای امنیتبخشی پایگاههای اطلاعاتی استفاده از شیوهی رمزگذاری است اما در این راه چالشهایی هم وجود دارد. با ما همراه بمانید تا این روش را مورد بررسی قرار دهیم.

رمزگذاری اغلب غیرعملی است. از اینها گذشته هر قدر سرویسی بیشتر به دسترسی به پایگاه داده نیاز داشته باشد واکنشدهی آن کُندتر خواهد بود. و اگر آن پایگاه اطلاعاتی نیز رمزگذاری شده باشد زمان واکنشدهی بیشتر خواهد شد. این همه ماجرا نیست (کمااینکه در تحقیق سال 2009 به مورد مشکلات اصلی رمزگذاری پایگاه داده پرداخته شد). اما وقتی رسیدیم به ماه ژوئن همان سال (2009) توسعهدهندگان DBMS (سیستم مدیریتی پایگاه داده) به نام MongoDB اعلام کردند که در این نسخه پیشرفتهای چشمگیری رخ داده است: پشتیبانی از قابلیتی به نام Queryable Encryption که در واقع روش خاص ذخیره دادهها در فرم رمزگذاریشده است با زمان پاسخ جستوجوی[1] پذیرفتنی.

عملکرد در جهان واقعی

مغز متفکر پشت این فناوری جدید سنی کامارا دانشیار علوم کامپیوتر دانشگاه براونِ آمریکا بود؛ کسی که روی کاربرد رمزگذاری قابلاطمینان در جهان واقعی بیوقفه کار کرد و انرژی گذاشت. وقتی استارتآپ او توسط MongoDB خریداری شد، تحقیق او روی توسعهی متود مطمئنی برای محافظت از پایگاههای اطلاعاتی بدون قربانی کردن عملکرد متمرکز شد. بر هیچکس پوشیده نیست که توسعهدهندگان و اپراتورهای پایگاه داده همیشه سرعت و قابلیتاطمینان را بر محافظت مقدم دانستهاند. از طرفی دیگر برای متخصصین رمزگذاری اطمینان از محال بودن رمزگذاری داده اولویت اصلی بود و این درحالیست که بحث راحتی هم همیشه آیتم مکمل بوده نه چیزی که جدی به آن نگاه شود. از این رو، راهکارهای قبلی همیشه یا سرعتشان خوب بود یا غیرقابلاعتماد بودند یا به شدت کُند. کامارا اما رویکردی علمی را (که همان رمزگذاری قوی است) با نیازهای کاربران در دنیای واقعی (که زمانهای پاسخ سریع است) ترکیب میکند. در ادامه قرار است ساز و کار آن را در MongoDB بررسی کنیم:

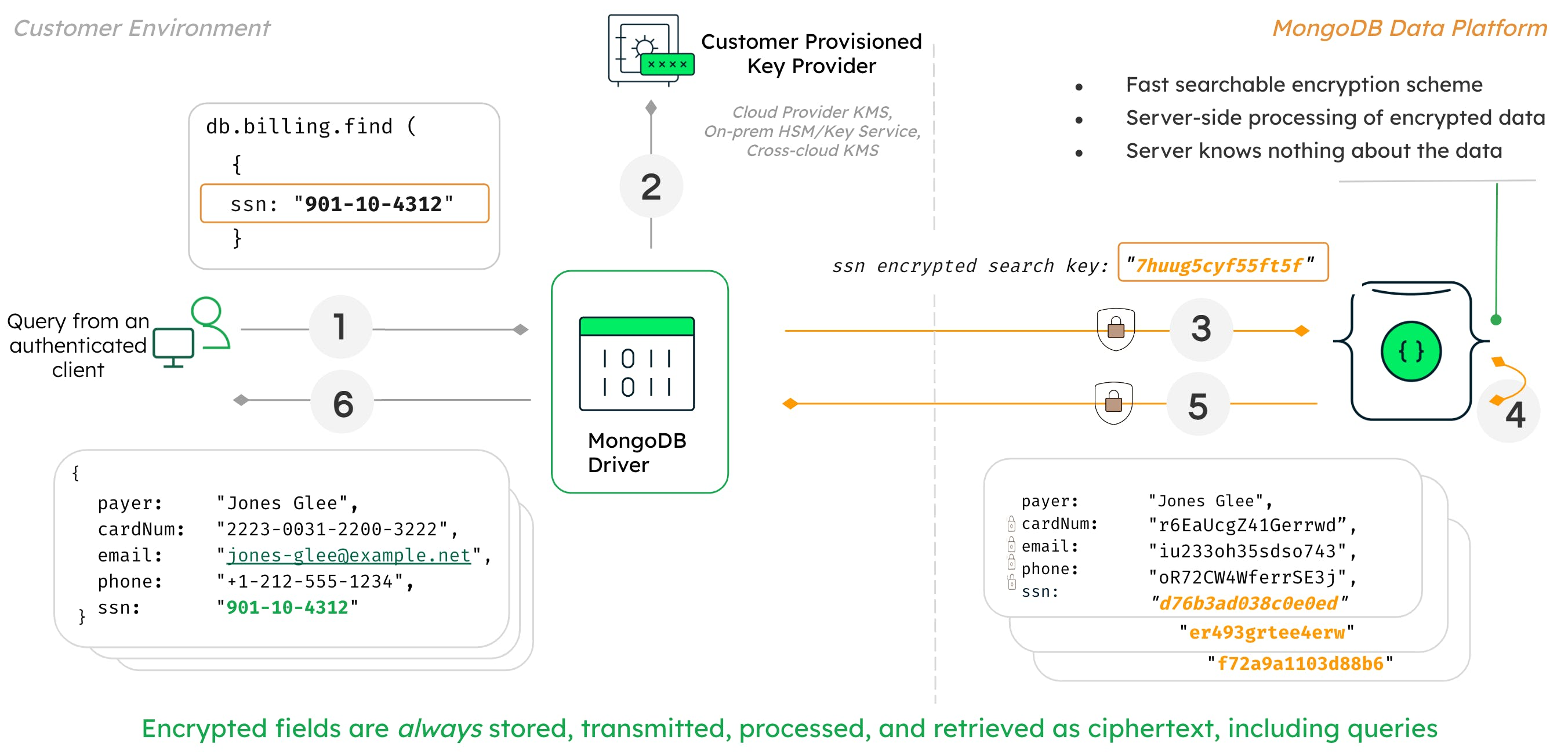

فرض کنید باید دادهای را در مور کاربر بر اساس شماره امنیت اجتماعی او بازیابی کنیم. SSN او را برمیداریم، رمزگذاریاش میکنیم و در فرم رمزگذاریشده آن را میفرستیم بعنوان بخشی از جستوجو در پایگاه اطلاعاتی. در پاسخ، پایگاه اطلاعاتی سایر اطلاعات کاربر مانند نام، شماره تلفن و آدرس ایمیل را برای ما میفرستد. توجه داشته باشید که هیچ رمزگشایی هرگز در بخش پایگاه اطلاعاتی صورت نمیگیرد. پرسوجو تنها دادههای رمزگذاریشده را شامل میشود همانطور که پاسخ نیز وجود دارد. مهمتر اینکه کلیدهای محرمانه رمزگشایی داده نه در سرور پایگاه داده ذخیره میشود نه در پایگاه داده سمت کلاینت. این یعنی حتی اگر مهاجمین به پایگاه اطلاعاتی دسترسی داشته باشید داده کاربری هنوز جایش امن خواهد بود.

آیندهای روشن- البته امیدواریم

اگر این معضل تا این حد حاد بوده پس چرا قبلاً هیچ راهکار رمزگذاری پایگاه دادهای وجود نداشته؟ راستش چندتایی راهکار وجود داشت و تا مدتی هم از آنها استفاده میشد اما اینها بیشتر عملکرد محور بودند و رمزگذاری برایشان حکم نمایش جانبی را داشت. برای مثال میخواستند به رگولاتورها نشان دهند بخش محافظت آنقدرها هم مورد غفلت قرار نگرفته! در نتیجه، راهکارهای موجود تعدادی آسیبپذیری دارند. به طور خاص پی برده شد که اگر پایگاه داده رمزگذاریشده تماماً توسط CryptDB دستکاری میشد بیشتر محتویات آن رمزگشایی میشد.

به بیانی دیگر، چنین رمزگذاری فقط کمی هکرها را به زحمت میانداخت نه بیشتر. این راهکار مانند بقیه راهکارها هرگز برای تعیین قدرت متود رمزگذاریِ آن به طور رسمی مورد ممیزی قرار نگرفته است. این مشکل رایج رمزنگاری عملی است- زمانیکه توسعهدهندگان سیستم اطلاعاتی حس میکنند باید چیزی درست کنند که الزامات رمزگذاری دادهای خاص را برآورده کند. این «چیزی» اغلب آسیبپذیر خواهد بود زیرا پروسه توسعه نتوانسته جدیدترین پژوهش علمی را در آن لحاظ کند. و این آسیبپذیریها معمولاً اینطور هستند که حضورشان تنها با تحلیل الگوریتم و پیشبینی عملکردشان مشخص میشود.

نتیجه اینکه داده شما به طور تئوریک رمزگذاری شده اما در عمل خیلی وقت است در بازار سیاه به فروش گذاشته شده است! در مورد کارکرد هم باید گفت Queryable Encryption در MongoDB در تقاطع علم و تجارت مانده است- ظاهراً بیشتر به اولی تکیه دارد. فقط میماند متود جدید رمزگذاری که امید است برای اثبات امنیت داده از ممیزی رسمی عبور کند (بازخورد اولیه بسیار مثبت بوده است). کاربران واقعی همچنین میبایست ورودی خود را ارائه دهند: آیا رمزگذاری در عملکرد تداخل ایجاد میکند؟ و خوب است که در این میان رقابتهای سالم هم میبینیم. این نشان میدهند روند رو به پیشرفت و موفقیت است.

اما برنامه بعدی چیست؟

در شرکتهایی که به دادههای کلاینت اهمیت میدهند تقریباً هر چیزی رمزگذاری میشود: بکآپ، ایمیل، ارتباطات بین دستگاهها و شبکه سازمانی. پس پایگاههای اطلاعاتی شاید آخرین اطلاعات مهم ذخیرهشده در متن ساده باشند. بله، چنین پایگاه دادههایی بالاترین محافظت را در برابر نفوذ بیرونی دارند اما هنوز آسیبپذیرند. بگذارید امید داشته باشیم که سیستمهای مدیریت پایگاه داده رمزگذاریشده قرار است به بهترین نحو جلوی سرقت کلی دادههای کاربری را بگیرند. مطمئناً هنوز امکانش هست که به خود کاربران جداگانه حمله شود یا به دادههای باز (منظور دادههایی که در فضای آنلاین قابلدسترسیاند) هجوم آورده شود اما برای سرقت صدمیلیون اکانت به طور یکجا چه؟ اگر رمزگذاری پایگاه داده پیشرفت کند چنین رخدادهایی به شدت احتمال وقوعشان پایین خواهد آمد.

[1] query response time

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.