روابط عمومی شرکت ایدکو (توزیعکنندهی محصولات کسپرسکی در ایران)؛ از زمان ظهور رمزارز، اسکمرها (از هر نوعی که تصورش را بکنید) به دنبال پولدار شدن از راه سرقت سکههای مجازی گشتند. آنها هم خریداران تجهیزات ماینینگ و هم سرمایهگذاران رمزارز را فریب میدهند و در این میان متوجه اسکمی شدیم که صرفاً هدفش سرقت پولهای مجازی صرافی دیجیتالی Luno بود. با ما همراه شوید تا ماجرا را برایتان تعریف کنیم.

درباره Luno

صرافی رمزارز Luno از سال 2013 راهاندازی شده است و امروز به بیش از 5 میلیون مشتری در 40 کشور خدمات میدهد. تمرکز اولیه این صرافی روی بازارهای نوظهور است. این به کاربران اجازه میدهد تا از کشورهای مختلف مانند سنگاپور، مالزی، اندونزی، آفریقای جنوبی و نیجریه با ارز داخلی توکن بخرند. Luno یک صراقی متمرکز (CEX) است؛ بدینمعنا که کلیدهای کیف پول دیجیتال مشتریان در این صرافی ذخیره میشود. به طور معمول، چنین سایتهایی در برابر هک و نشت اطلاعات بسیار مقاومند و لایه محافظتی قویای دارند. با این حال، محافظت از اکانت زمانیکه صاحبان آنها اطلاعات محرمانه خود را دو دستی تقدیم مجرمان سایبری میکنند هر روز کار سختتری میشود.

یک نقشه فیشینگ ساده

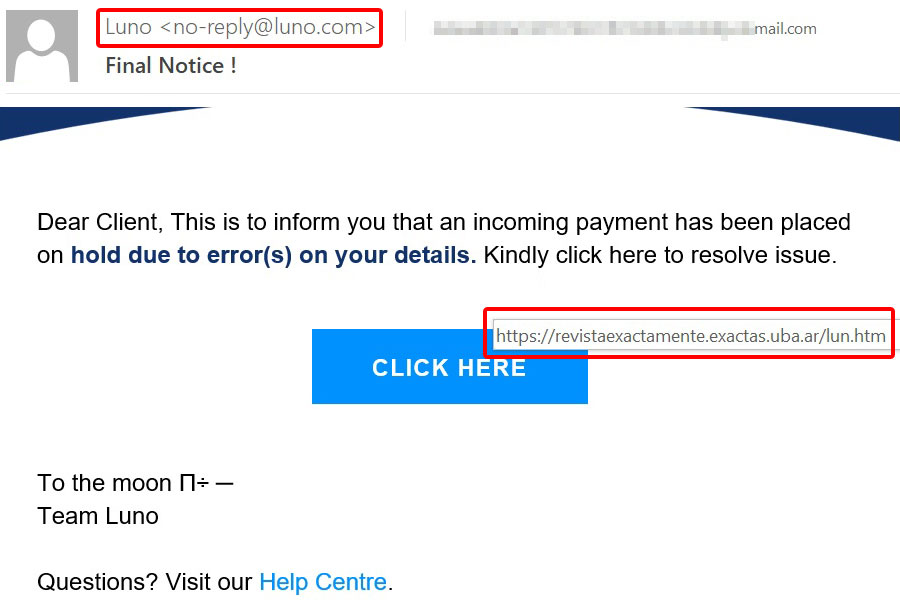

مجرمانی که به Luno حمله کردند متود جدیدی از خود اختراع نکردند بلکه یک متودی را برگزیدند که قبلاً امتحانش را پس داده. تمرکز این متود روی علاقه افراد به رمزارزهای رایگان است؛ سپس به قربانیان احتمالی پیامهای ایمیل ارسال میکند (ظاهراً از تیم Luno) و میگوید پرداخت ورودی به دلیل خطا (هایی) در داده پروفایل به حالت تعلیق درآمده است. این پیام حاوی لینکی است برای کاربران که دنبال کرده و مشکل را حل کنند.

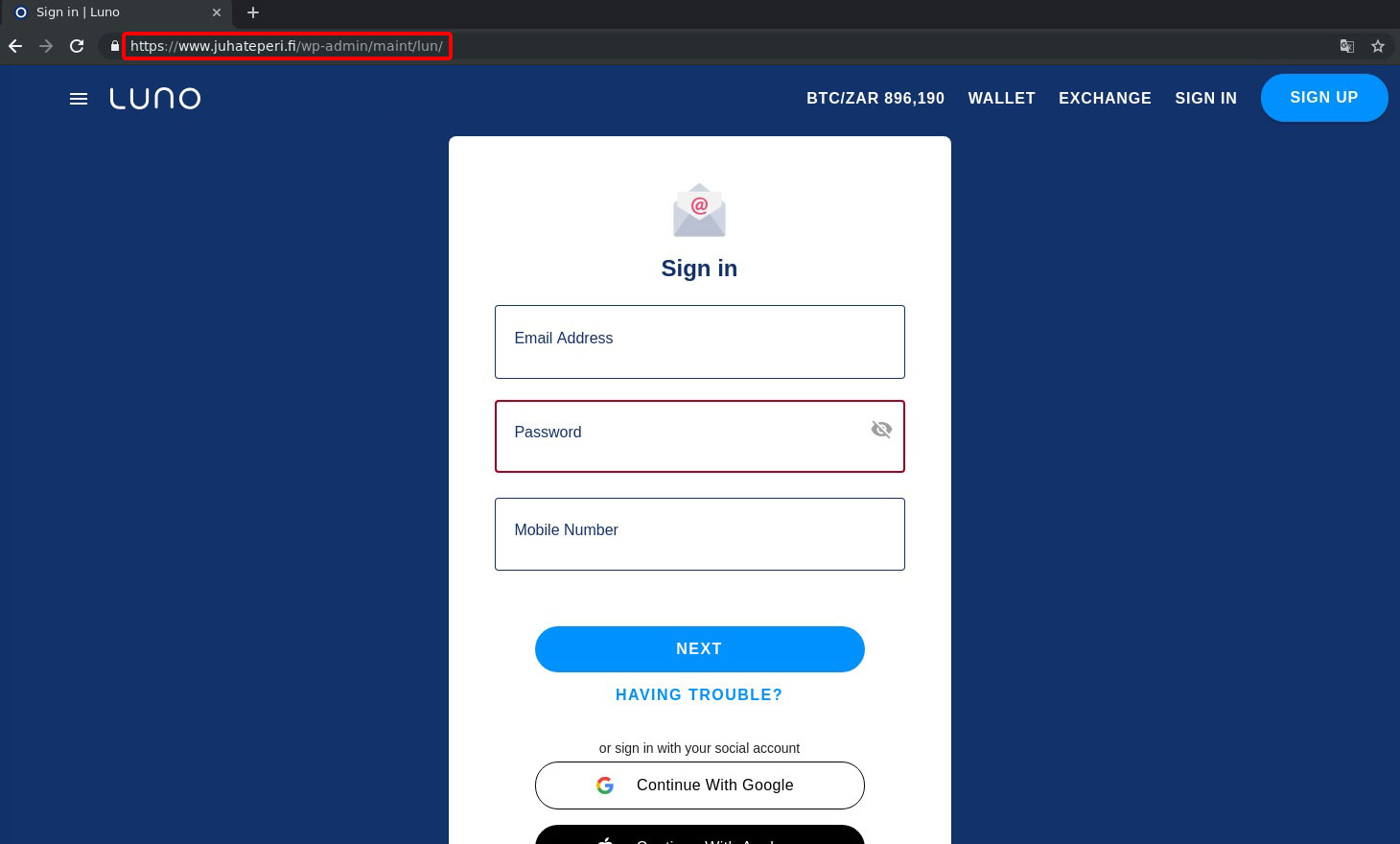

کلاهبرداران طبق معمول با یک حمله فیشینگ آدرس فرستنده را جعل کردند و کاری کردند پیام معقول جلوه کند. آدرس عجیب لینک زیر دمه که درست شبیه luno.com است و در ناحیه دامنه .ar (آرژانتین) قرار گرفته شاید کمی مشکوک به نظر بیاید. اگر قربانی متوجه این مغایرت نشود و براحتی کلیک کند، لینک او را به زنجیرهای از ریدایرکتها به صفحه لاگین غیرقانونی Luno خواهد برد. این منبع تقلبی در بخش طراحی بسیار به سایت واقعی Luno شباهت دارد اما مجرمان سایبری حتی به خود زحمت ندادند URL را زیر پوشش آدرس دیگری قرار دهند (احتمالاً این یک بخش را گذاشتهاند پای حواسپرتی و ناآگاهی کاربران).

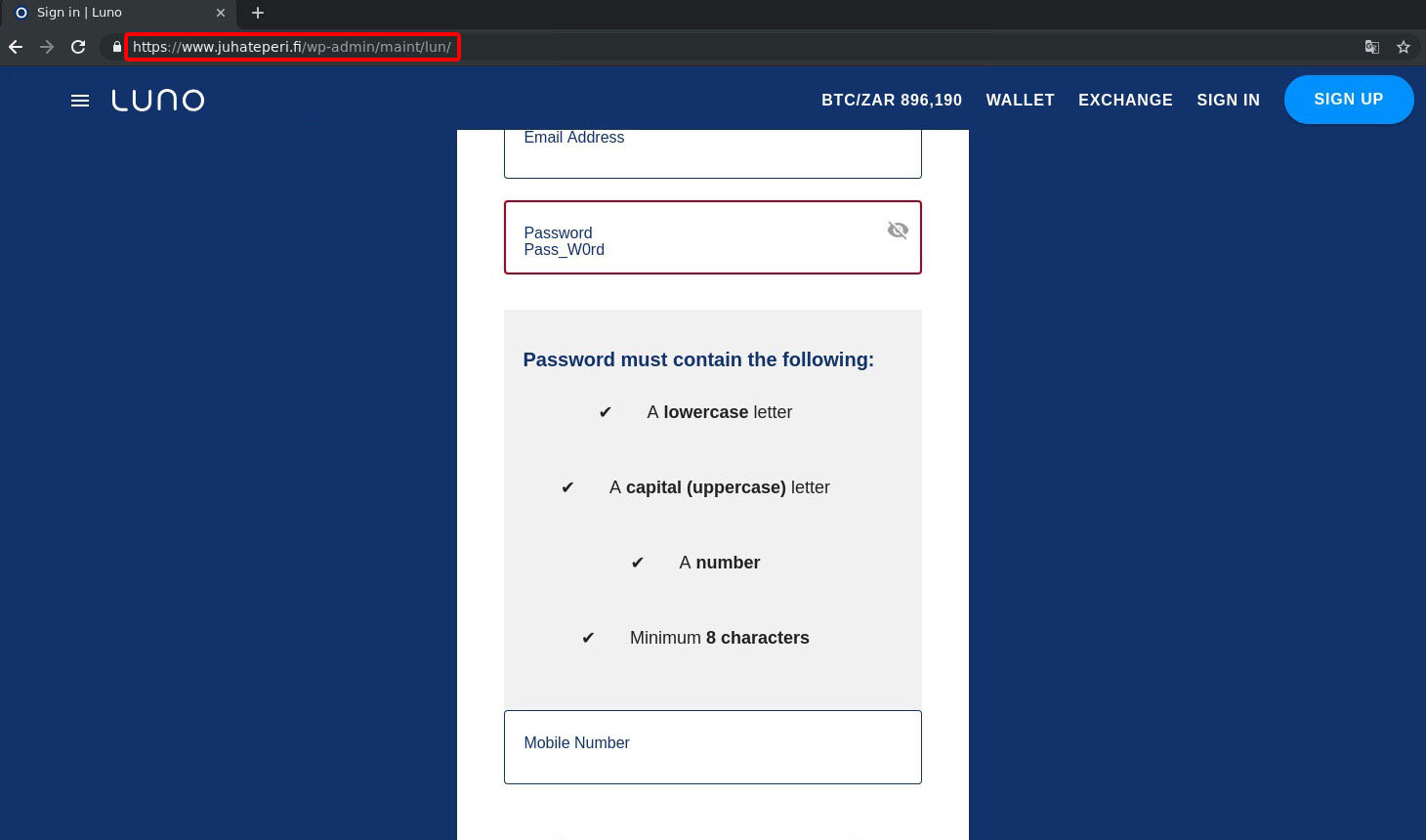

اسکمرها برای اینکه قربانی سرمایهگذاری دیجیتال به چیزی شک نکند حتی الزامات امنیتی سفت و سختی هم گذاشته بودند. برای مثال شما میبایست برای لاگین کردن به سایت جعلی پسورد خود را با همان الزامات پیچیده پلتفرم رسمی وارد میکردید.

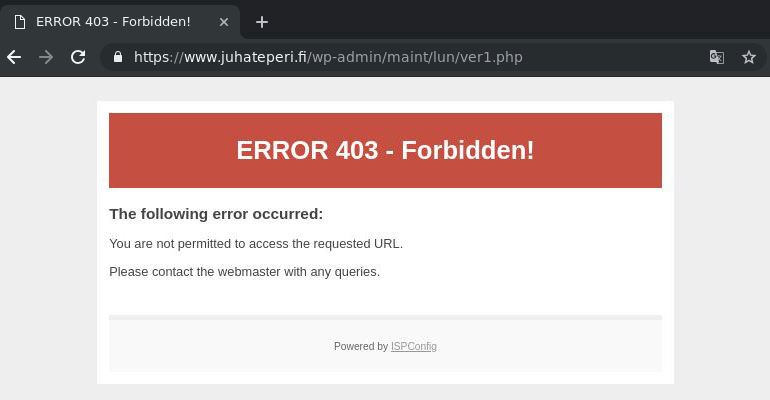

سپس اگر قربانی اطلاعات محرمانه خود را وارد میکرد و سعی داشت لاگین شود، نمایهای ارور 403 Forbidden را نمایش میداد و تمام! حالا مهاجمین پسورد را در اختیار دارند و میتوانند به رمزارز قربانی دسترسی داشته باشند.

راهکارهای امنیتی

فیشینگ هنوز هم روشی شایع است برای سرقت اکانتها و پول روی پلتفرمهای رمزارز. پس باید برای تقلیل خطرات سرقت رمزارز اقدامات امنیتی زیر را انجام داد:

- هشیار باشید. پیامهای غیرمنتظره در مورد انتقال وجوه رقم بالا، هدایا، جایزهها و مواردی از این دست تقریباً همیشه فریب است.

- یوآرال داخل نوار آدرس را پیش از وارد کردن اطلاعات محرمانه خود به دقت بررسی کنید. اسپوف وبسایت یکی از شایعترین ترفندهای فیشینگ است.

- به لینکهای داخل ایمیل اعتماد نکنید. در عوض، یوآرالهای کیفپولهای رمزارز، صرافیها و سایر سرویسهای مهم دیگر را بوکمارک کرده و با استفاده از آن بوکمارکها آنها را باز کنید.

- از پسورد منحصر به فردی برای هر یک از سرویسهای رمزارز خود استفاده کنید (و برای هر سایت و سرویس دیگر نیز همین کار را بکنید) تا یک هک یا نشت داده روی یکی از منابع کل اکانتهای شما را به خطر نیاندازد.

- راهکار آنتیویروس قابلاعتمادی را برای محافظت در برابر فیشینگ نصب کنید. برای مثال ماژولهای ضد فیشینگ و ضدکلاهبرداری درونسازهایِ کسپرسکی اینترنت سکیوریتی به کاربران در خصوص سایتهای بالقوه خطرناک درست سر بزنگاه هشدار میدهد.

منبع: کسپرسکی آنلاین (ایدکو)

کسپرسکی اسم یکی از بزرگترین شرکتهای امنیتی و سازنده آنتی ویروس است که برخی از کاربران اشتباهاً این شرکت و محصولات آنتی ویروس آن را با عناوینی نظیر کسپرسکای،کاسپرسکی، کسپراسکای، کسپراسکای، و یا کاسپراسکای نیز میشناسد. همچنین لازم به ذکر است مدیرعامل این شرکت نیز یوجین کسپرسکی نام دارد.